Κακόβουλο κακόβουλο λογισμικό που προκαλεί μη αναστρέψιμη ζημιά στους υπολογιστές σε όλο τον κόσμο

Φανταστείτε να ξυπνάτε μια μέρα για να διαπιστώσετε ότι όλα τα σημαντικά δεδομένα σας, όπως φωτογραφίες και έγγραφα, έχουν σβηστεί χωρίς τρόπο να τα επαναφέρετε. Μια τρομακτική σκέψη, έτσι δεν είναι; Καθώς αλλάζει η τεχνολογία, ο τρόπος αποθήκευσης των πολύτιμων δεδομένων μας. Ας το παραδεχτούμε, οι χρήστες δεν κρατούν ένα αντίγραφο σε χαρτί κάθε φωτογραφίας ή εγγράφου που έχουν στον υπολογιστή τους. Με τις ταραχές καθημερινές ρουτίνες τους, οι άνθρωποι χρησιμοποιούνται τόσο για την αποθήκευση δεδομένων σε ηλεκτρονικές συσκευές για γρήγορη πρόσβαση.

Το πρόβλημα είναι ότι πολλοί χρήστες δεν έχουν τη συνήθεια να διατηρούν αντίγραφα ασφαλείας, ειδικά σε ξεχωριστή συσκευή, όπως φορητό σκληρό δίσκο ή USB stick. Αποτυγχάνοντας να προετοιμαστούν για το χειρότερο, γίνονται τα τέλεια θύματα μιας επίθεσης κακόβουλου λογισμικού Wiper, ο μόνος σκοπός του οποίου είναι να καταστρέψει όλα τα δεδομένα που αποθηκεύουν τα θύματα στους υπολογιστές τους.

Table of Contents

Τι είναι μια απειλή κακόβουλου λογισμικού από το Wiper;

Όπως υποδηλώνει το όνομά του, ένας "καθαριστής" είναι μια απειλή κακόβουλου λογισμικού προγραμματισμένη να καταστρέψει τα δεδομένα. Είναι ενδιαφέρον ότι ο στόχος του δεν είναι να κλέβει χρήματα και προσωπικές πληροφορίες για το όφελος του εισβολέα, αλλά να δημιουργεί μέγιστη καταστροφή σε σύντομο χρονικό διάστημα. Οι εγκληματίες του κυβερνοχώρου είναι σε θέση να σπείρουν το φόβο χρησιμοποιώντας μια επίθεση Wiper για να δημιουργήσουν μη αναστρέψιμες ζημίες σε κυβερνήσεις, οργανισμούς και επιχειρήσεις.

Τι ακριβώς κερδίζουν προκαλώντας μια τέτοια καταστροφή; Δύο κύριοι λόγοι κινητοποιούν τους επιτιθέμενους:

- Αποστολή ενός μηνύματος (συνήθως πολιτικού)

- Καλύπτει τα ίχνη του

Το κακόβουλο πρόγραμμα των υαλοκαθαριστήρων είναι διαφορετικό από το Ransomware

Το κακόβουλο πρόγραμμα των υαλοκαθαριστήρων είναι παρόμοιο με μια άλλη απειλή - ransomware. Αλλά ενώ το ransomware προσφέρει στους θύλακες τη δυνατότητα να ανακτήσουν πρόσβαση στα αρχεία τους πληρώνοντας λύτρα, ο Wiper απειλεί να τα διαγράψει μόνιμα χωρίς να υπάρχει τρόπος ανάκτησης.

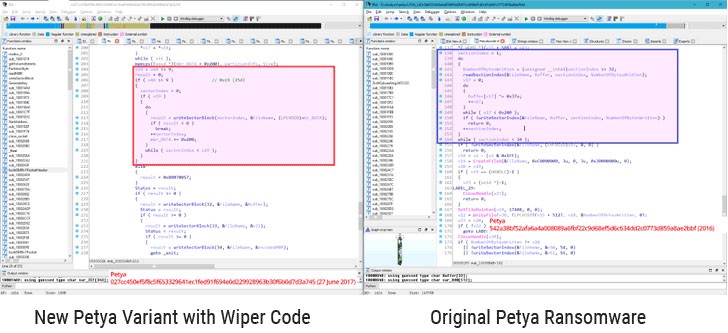

Το 2017, ένας υαλοκαθαριστήρας αποκαλούμενος NotPetya αναδύθηκε, παρουσιάζοντας ως ransomware. Η απειλή προκάλεσε τεράστιες ζημιές παγκοσμίως, με το κόστος να εκτιμάται σε πάνω από 10 δισεκατομμύρια δολάρια Αρχικά, η NotPetya έπρεπε να στοχεύει μόνο την Ουκρανία, αλλά οι επιτιθέμενοι διαδίδουν το κακόβουλο λογισμικό παγκοσμίως. Οι αναφορές δείχνουν ότι η απειλή κρυπτογραφεί τα προσωπικά αρχεία και ζητά από τα θύματά της να πληρώσουν ένα κλειδί αποκρυπτογράφησης. Ωστόσο, μετά από μια ανάλυση του πηγαίου κώδικα του κακόβουλου λογισμικού, αποδεικνύεται ότι δεν υπήρξε ποτέ επιλογή αποκρυπτογράφησης. Παρόλο που η NotPetya είναι σε θέση να εμφανίσει ένα απαραίτητο κλειδί για αποκρυπτογράφηση, θα αποκρυπτογραφήσει μόνο σε έναν άχρηστο τυχαίο αριθμό.

Η εικόνα δείχνει τον τροποποιημένο κώδικα υαλοκαθαριστήρων της NotPetya σε σύγκριση με τον αρχικό κώδικα της Petya Ransomware. Πηγή: Τα νέα των χάκερ

Οι κακοί τρόποι λειτουργίας των υαλοκαθαριστήρων

Οι υαλοκαθαριστές σε αυτήν την οικογένεια κακόβουλων προγραμμάτων μπορεί μερικές φορές να δουλεύουν διαφορετικά, αλλά οι στόχοι τους είναι πάντα οι ίδιοι:

- Αρχεία

- Δημιουργία αντιγράφων ασφαλείας

- Τμήμα εκκίνησης συστήματος

Από αυτούς τους στόχους, ο πιο χρονοβόρος είναι ο πρώτος. Η αντικατάσταση των δίσκων διαρκεί πάρα πολύ χρόνο και, όπως αναφέρθηκε προηγουμένως, οι υαλοκαθαριστήρες προσπαθούν να καταστρέψουν τα δεδομένα όσο το δυνατόν γρηγορότερα. Αυτός είναι ο λόγος για τον οποίο το κακόβουλο λογισμικό θα διαγράψει τα αρχεία τυχαία, γράφοντας μια συγκεκριμένη ποσότητα δεδομένων σε συγκεκριμένα χρονικά διαστήματα. Άλλες τακτικές περιλαμβάνουν τη στόχευση συγκεκριμένων τύπων αρχείων ή τη λειτουργία ransomware χρησιμοποιώντας κρυπτογραφημένα σημεία κλειδιά της μονάδας δίσκου αλλά μείον το τμήμα κλειδιού αποκρυπτογράφησης. Αφού ολοκληρωθεί η καταστροφή του αρχείου, ο υαλοκαθαριστήρας θα χτυπήσει το σύστημα ανάκτησης για να διασφαλίσει ότι ο χρήστης δεν θα μπορέσει να ανακτήσει τα χαμένα δεδομένα. Ο κύριος πίνακας αρχείων (MFT) αποθηκεύει πληροφορίες για κάθε αρχείο στον υπολογιστή, συμπεριλαμβανομένης της ημερομηνίας δημιουργίας, της τοποθεσίας και των δικαιωμάτων πρόσβασης. Αυτή είναι μια εξαιρετική ευκαιρία για τους υαλοκαθαριστήρες για να διασφαλιστεί ότι τα αποθηκευμένα αρχεία είναι ανεπανόρθωτα, επειδή όταν το MFT είναι κατεστραμμένο, το σύστημα αρχείων (NTFS) δεν θα είναι σε θέση να τα επαναφέρει από το δίσκο.

Πληροφορίες σχετικά με το σύστημα αρχείων και τα διαμερίσματα δίσκων αποθηκεύονται στην κύρια εγγραφή εκκίνησης (MBR), η οποία μπορεί επίσης να ζητήσει τους φορτωτές εκκίνησης σε εγγραφές εκκίνησης τόμου (VBRs). Έτσι, αν κάτι θα συμβεί στα MBR και VBRs, είτε πρόκειται για ζημιά είτε για τροποποίηση, ο υπολογιστής δεν θα μπορέσει να εκκινήσει το λειτουργικό σύστημα και να φορτώσει το σύστημα αρχείων. Ενώ χρειάζεται αρκετός χρόνος για να διαγραφούν μόνιμα τα αρχεία, αυτό δεν συμβαίνει με τα MBR και VBRs, τα οποία μπορούν να καταστραφούν σε δευτερόλεπτα είτε με την αντικατάσταση είτε με την κρυπτογράφηση κλειδιών.

Όπως ήδη αναφέρθηκε, οι υαλοκαθαριστήρες κάνουν ό, τι είναι στη διάθεσή τους για να εξασφαλίσουν ότι οι ζημιές που έχουν κάνει είναι μη αναστρέψιμες και το θύμα δεν έχει κανένα τρόπο να σώσει οποιαδήποτε δεδομένα. Για να γίνει αυτό, το κακόβουλο λογισμικό πρέπει επίσης να επιτεθεί σε συγκεκριμένες λειτουργίες του λειτουργικού συστήματος των Windows (π.χ. Κονσόλα αποκατάστασης των Windows, αντίγραφο ασφαλείας των Windows κ.λπ.), τα οποία είναι απαραίτητα για την αποκατάσταση των κατεστραμμένων / αλλοιωμένων συστημάτων αρχείων.

Αξιοσημείωτα παραδείγματα καταστροφικών επιπτώσεων του Wiper σε όλο τον κόσμο

Η πρώτη εμφάνιση του υαλοκαθαριστήρα αποδίδεται σε μια απειλή που ονομάζεται Narilam, η οποία προκάλεσε προβλήματα το 2008 με τη στόχευση του ιρανικού επιχειρησιακού και οικονομικού λογισμικού.

Ο Groovemonitor είναι το όνομα μιας επίθεσης από το Ιράν στο Ιράν το 2012. Αυτό που είναι περίεργο για αυτό το κακόβουλο λογισμικό είναι ότι δεν έγραψε δεδομένα σε συγκεκριμένα διαστήματα δεδομένων για να προκαλέσει καταστροφή. Αντίθετα, οι στόχοι του Groovemonitor ήταν ορισμένα αρχεία που δημιουργήθηκαν σε συγκεκριμένες ημερομηνίες.

Όπως υποδηλώνει το όνομά του, η Dark Seoul είναι ένας υαλοκαθαριστήρας επικεντρωμένος στη στόχευση της Νότιας Κορέας. Η απειλή έγινε διάσημη το 2013 με τις επιθέσεις της στα μέσα ενημέρωσης και τις τραπεζικές εταιρείες.

Στις 24 Νοεμβρίου 2014, μια συγκεκριμένη επίθεση malware του Wiper στην Sony Pictures έκανε τις ειδήσεις. Η επίθεση ήρθε ως ανταπόκριση στην μάλλον απροσδόκητη απεικόνιση του ηγέτη της Βόρειας Κορέας Kim Jong-un στην ταινία «Η συνέντευξη». Η γεωπολιτική ψευδαίσθηση λέει την ιστορία δύο στενών φίλων (με πρωταγωνιστή τον Τζέιμς Φράνκο και Σέθ Ρόγκεν), τους οποίους προσεγγίζει η CIA και τους ανατίθεται η αποστολή να δολοφονήσουν τον Βόρειο Κορεάτη δικτάτορα. Οι εγκληματίες του κυβερνοχώρου ζήτησαν την απόσυρση της ταινίας. Όταν η Sony δεν συμμορφώθηκε με τα αιτήματά της, η εταιρεία χτυπήθηκε με ένα καταστρεπτικό κακόβουλο λογισμικό Wiper, με αποτέλεσμα σημαντική απώλεια δεδομένων. Ενώ η ταυτότητα του εισβολέα παρέμεινε ένα μυστήριο, η εμπλοκή της Βόρειας Κορέας ήταν ύποπτη από τις αμερικανικές αρχές, προκαλώντας την κυβέρνηση Ομπάμα να επιβάλει νέες κυρώσεις κατά της Βόρειας Κορέας σε απάντηση της επίθεσης του Wiper στην Sony Pictures.

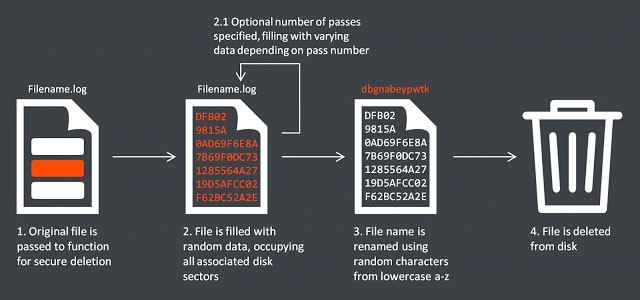

Εικόνα που εξηγεί το μηχανισμό των υαλοκαθαριστήρων που χρησιμοποιήθηκε στην επίθεση της Sony. Πηγή: Ασφάλεια

"Οι σημερινές ενέργειες οφείλονται στη δέσμευσή μας να διατηρήσουμε τη Βόρεια Κορέα υπεύθυνη για την καταστροφική και αποσταθεροποιητική συμπεριφορά της", δήλωσε ο υπουργός Οικονομικών των ΗΠΑ Jack Lew

Σε μια ξεχωριστή δήλωση, ο Λευκός Οίκος ισχυρίστηκε: "Λαμβάνουμε σοβαρά υπόψη την επίθεση της Βόρειας Κορέας που αποσκοπούσε στη δημιουργία καταστρεπτικών οικονομικών επιπτώσεων σε μια αμερικανική εταιρεία και στην απειλή καλλιτεχνών και άλλων ατόμων με στόχο τον περιορισμό του δικαιώματός τους στην ελευθερία έκφρασης".

Ο Shamoon είναι ένας διάσημος εκπρόσωπος της οικογένειας των υαλοκαθαριστήρων που απασχολείται μεταξύ του 2012 και του 2016, με ιδιαίτερο στόχο στο μυαλό - τις εταιρείες ενέργειας της Σαουδικής Αραβίας. Σύμφωνα με μια έκθεση της X-Force της IBM, η πιο καταστροφική επίθεση Shamoon αφορούσε τη Saudi Aramco το 2012, η οποία προκάλεσε την καταστροφή δεδομένων περίπου 35.000 σταθμών εργασίας. Αυτό το κακόβουλο λογισμικό ήταν σε θέση να αποκτήσει πρόσβαση σε αρχεία χάρη σε ένα εμπορικό πρόγραμμα οδήγησης που ονομάζεται RawDisk, το οποίο επιτρέπει την άμεση τροποποίηση των δεδομένων στο σκληρό δίσκο. Οι παλαιότερες εκδόσεις του Shamoon είναι γνωστό ότι αντικαθιστούν τα αρχεία χρησιμοποιώντας μια εικόνα μιας καυτής αμερικανικής σημαίας, ενώ οι εκδόσεις από το 2016 χρησιμοποίησαν μια εικόνα του σώματος του Alan Kurdi.

Το ZeroCleare είναι μια νέα απειλή υαλοκαθαριστήρων των οποίων οι επιθέσεις αυξήθηκαν μεταξύ του δεύτερου μισού του 2018 και του πρώτου εξαμήνου του 2019. Κατά τη διάρκεια μιας έρευνας σχετικά με καταστροφικές επιθέσεις στη Μέση Ανατολή, η ομάδα X-Force της IBM ανακάλυψε ότι ο υαλοκαθαριστήρας συμπεριφέρεται ακριβώς όπως ο Shamoon, με επιθέσεις που χρονολογούνται από το 2012. Το ZeroCleare λειτουργεί με την αντικατάσταση των MBR και των διαμερισμάτων δίσκου σε στοχευμένους υπολογιστές με Windows, με τη βοήθεια του RawDisk toolkit, όπως και ο Shamoon. Για να παρακάμψετε τα στοιχεία ελέγχου των Windows, το ZeroCleare χρησιμοποιεί κακόβουλα scripts PowerShell / Batch.

"Σύμφωνα με την έρευνά μας, το ZeroCleare χρησιμοποιήθηκε για να εκτελέσει μια καταστροφική επίθεση που επηρέασε οργανισμούς στον ενεργειακό και βιομηχανικό τομέα της Μέσης Ανατολής. Με βάση την ανάλυση του κακόβουλου λογισμικού και της συμπεριφοράς των εισβολέων, υποψιάζουμε ότι οι αντίπαλοι του κράτους του Ιράν συμμετείχαν στην ανάπτυξη και την ανάπτυξη αυτού του νέου υαλοκαθαριστήρα ", δήλωσε ο Limor Kessem, ερευνητής ασφάλειας και σύμβουλος εκτελεστικής ασφάλειας στην IBM.

Στις 29 Δεκεμβρίου 2019, η εθνική πετρελαϊκή εταιρεία του Μπαχρέιν - Μπάπο, χτυπήθηκε με ένα καθαριστήρα που ονομάζεται Dustman. Οι επιτιθέμενοι μπόρεσαν να φορτώσουν τον καθαριστή στο λογισμικό AV διασχίζοντας το δίκτυο Bapco, μολύνοντας έτσι όλα τα συνδεδεμένα μηχανήματα. Σε ορισμένους υπολογιστές, ωστόσο, το κακόβουλο λογισμικό δεν λειτούργησε σωστά και δεν προκάλεσε καθόλου ζημιά. Αυτό το ελάττωμα έδωσε στοιχεία για τον τύπο κακόβουλου λογισμικού και τους επιτιθέμενους πίσω από αυτό. Σύμφωνα με αναλυτές, η επίθεση είναι απίθανο να συνδεθεί με γνωστές εντάσεις με τις Ηνωμένες Πολιτείες. Οι κύριοι ύποπτοι είναι ιρανοί χάκερ, λόγω της ιστορίας τους από την αλίευση ξένων εταιρειών πετρελαίου και φυσικού αερίου.

Υπάρχει κάποιος τρόπος να αποφευχθεί μια επίθεση Wiper;

Μια έκθεση της Ευρωπόλ προβλέπει μια πιθανή άνοδο στις επιθέσεις των υαλοκαθαριστήρων στο εγγύς μέλλον, οπότε είναι καλύτερο να γνωρίσετε προσεκτικά την απειλή και να μάθετε πώς να προετοιμαστείτε για το χειρότερο. Μόλις ενεργοποιηθεί ένας υαλοκαθαριστήρας στο μολυσμένο μηχάνημα, δεν υπάρχει τρόπος να τον σταματήσετε. Ο καλύτερος τρόπος για την προστασία των δεδομένων σας είναι η επιλογή μιας λύσης ασφαλείας που μπορεί να προβλέψει και να αναλύσει τις προ-εκτελέσεις των απειλών. Και το πιο σημαντικό - πάντα θυμηθείτε να δημιουργήσετε αντίγραφα ασφαλείας όλων των σημαντικών δεδομένων, ιδανικά εκτός τόπου. Με αυτόν τον τρόπο, ακόμα κι αν ένας σαρωτής επιτεθεί στο σύστημά σας, θα έχετε μια σαφή διαδρομή για την αποκατάσταση των χαμένων δεδομένων.