DocuSign - Arnaque par e-mail de documents terminés

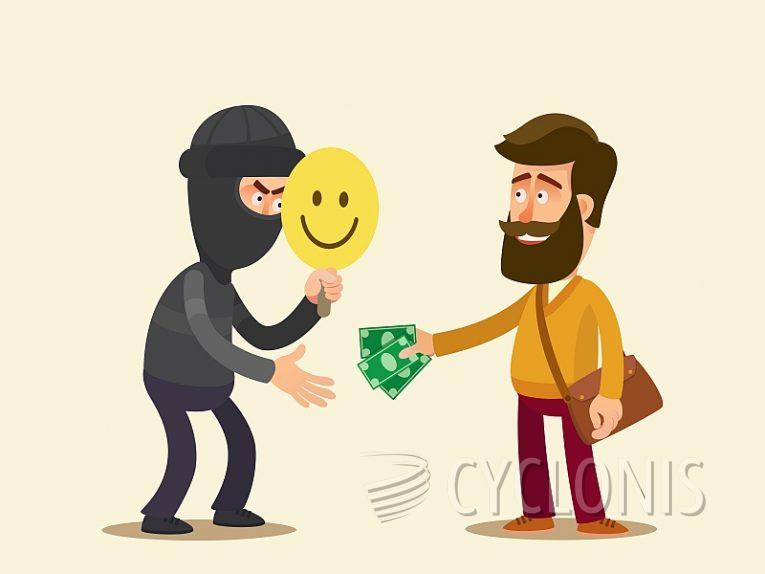

Nous avons constaté que l'e-mail en question intitulé "DocuSign - Completed Document" est du spam. L'e-mail informe faussement les destinataires de l'achèvement d'un processus de signature de document. L'objectif de cet e-mail trompeur est d'inciter les utilisateurs à visiter un site Web de phishing visant à voler les identifiants de connexion à un compte de messagerie.

Le courrier indésirable, portant des lignes d'objet telles que « L'administrateur a partagé un document de transfert DocuSign - [adresse_e-mail du destinataire] » (la ligne d'objet peut varier), allègue qu'un document a été traité avec succès à l'aide de DocuSign, un service de signature électronique.

En cliquant sur le bouton « AFFICHER LE DOCUMENT COMPLÉTÉ » dans l'e-mail, les victimes potentielles sont envoyées vers un site Web de phishing se faisant passer pour la plate-forme de gestion et de stockage de documents Microsoft SharePoint.

Il est important de souligner que les informations fournies dans cet e-mail sont fausses et qu'elles n'ont aucune affiliation avec des services légitimes comme DocuSign ou SharePoint.

La page de phishing promue par cette campagne de spam demande aux utilisateurs de saisir leur adresse e-mail et le mot de passe correspondant pour prétendument accéder aux fichiers. Toute information saisie sur cette page Web frauduleuse est capturée et transmise aux cybercriminels. Les victimes de cette arnaque risquent non seulement de perdre l’accès à leurs comptes, mais également de s’exposer à une exploitation ultérieure. Étant donné que les e-mails servent souvent à authentifier le contenu, les fraudeurs peuvent accéder aux comptes et plateformes liés.

Pour illustrer les ramifications potentielles, les cybercriminels peuvent usurper l'identité des titulaires de comptes sur diverses plateformes (par exemple, e-mails, réseaux sociaux, applications de messagerie) pour solliciter des prêts ou des dons auprès de contacts, approuver des escroqueries et diffuser des logiciels malveillants via des pièces jointes ou des liens malveillants.

De plus, les contenus compromettants ou confidentiels stockés sur les plateformes de stockage de données peuvent être exploités à des fins de chantage ou d’autres activités illicites. Les comptes financiers compromis (par exemple, services bancaires en ligne, transferts d'argent, commerce électronique, portefeuilles de cryptomonnaies) peuvent être utilisés à mauvais escient pour faciliter des transactions frauduleuses ou des achats non autorisés.

Comment savoir si un e-mail est une arnaque ou une tentative de phishing ?

La détection des e-mails frauduleux ou des tentatives de phishing nécessite un examen minutieux et une connaissance des signes courants d'activité frauduleuse. Voici plusieurs indicateurs qui peuvent vous aider à identifier de tels e-mails :

E-mails non sollicités : méfiez-vous des e-mails provenant d'expéditeurs inconnus ou inattendus, surtout s'ils demandent des informations sensibles ou incitent à une action urgente.

Adresses d'expéditeur suspectes : vérifiez l'adresse e-mail de l'expéditeur pour déceler des incohérences, des fautes d'orthographe ou des domaines légèrement différents des sources légitimes. Les fraudeurs utilisent souvent des adresses e-mail qui imitent celles d’organisations réputées.

Salutations génériques : méfiez-vous des salutations génériques ou impersonnelles comme « Cher client » au lieu de vous adresser par votre nom. Les organisations légitimes personnalisent généralement leurs communications.

Langage urgent ou menaçant : méfiez-vous des e-mails qui créent un sentiment d'urgence ou de peur, comme des menaces de suspension de compte, de poursuites judiciaires ou de perte d'accès aux services. Les fraudeurs utilisent des tactiques de pression pour inciter à une action immédiate sans mûre réflexion.

Demandes d'informations personnelles : évitez les e-mails demandant des informations sensibles telles que des mots de passe, des numéros de compte ou des numéros de sécurité sociale. Les entreprises légitimes ne demandent généralement pas ces détails par courrier électronique.

Pièces jointes ou liens inattendus : soyez prudent lorsque les e-mails contiennent des pièces jointes ou des liens inattendus. Passez la souris sur les liens pour prévisualiser l'URL avant de cliquer et évitez de télécharger des pièces jointes provenant de sources inconnues car elles peuvent contenir des logiciels malveillants.

Mauvaises fautes de grammaire et d’orthographe : faites attention à la qualité de l’écriture dans l’e-mail. Les e-mails frauduleux contiennent souvent des erreurs grammaticales, des fautes d’orthographe ou des formulations maladroites indiquant des origines frauduleuses.

Offres ou prix non sollicités : méfiez-vous des courriels promettant des récompenses, des prix ou des gains de loterie inattendus, surtout si vous n'avez participé à aucun concours ou promotion.

Demandes de paiement immédiat ou de dons : méfiez-vous des courriels demandant un paiement immédiat, des dons ou des virements électroniques, surtout s'ils vous poussent à agir rapidement ou à utiliser des méthodes de paiement non conventionnelles.