DocuSign – E-Mail-Betrug mit abgeschlossenen Dokumenten

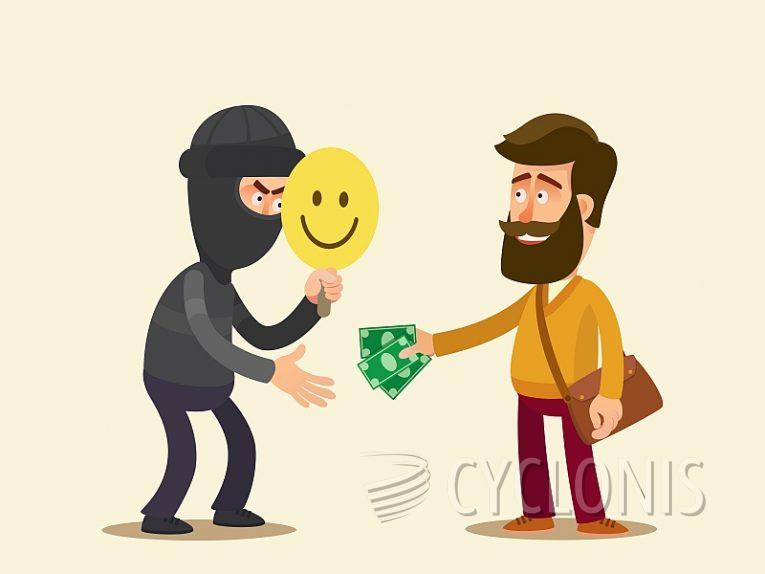

Wir haben festgestellt, dass es sich bei der betreffenden E-Mail mit dem Titel „DocuSign – Abgeschlossenes Dokument“ um Spam handelt. Die E-Mail informiert die Empfänger fälschlicherweise über den Abschluss eines Dokumentsignierungsvorgangs. Das Ziel dieser betrügerischen E-Mail besteht darin, Benutzer zum Besuch einer Phishing-Website zu verleiten, die darauf abzielt, Anmeldeinformationen für E-Mail-Konten zu stehlen.

In der Spam-E-Mail mit Betreffzeilen wie „Der Administrator hat ein DocuSign-Übertragungsdokument freigegeben – [E-Mail-Adresse des Empfängers]“ (Betreffzeile kann variieren) wird behauptet, dass ein Dokument erfolgreich mit DocuSign, einem elektronischen Signaturdienst, verarbeitet wurde.

Durch Klicken auf die Schaltfläche „FERTIGES DOKUMENT ANZEIGEN“ in der E-Mail werden potenzielle Opfer auf eine Phishing-Website weitergeleitet, die sich als Microsoft SharePoint-Dokumentenverwaltungs- und -speicherplattform ausgibt.

Es ist wichtig hervorzuheben, dass die in dieser E-Mail bereitgestellten Informationen falsch sind und keine Verbindung zu legitimen Diensten wie DocuSign oder SharePoint besteht.

Die durch diese Spam-Kampagne beworbene Phishing-Seite fordert Benutzer auf, ihre E-Mail-Adresse und das entsprechende Passwort einzugeben, um angeblich auf die Dateien zuzugreifen. Alle auf dieser betrügerischen Webseite eingegebenen Informationen werden erfasst und an Cyberkriminelle weitergeleitet. Opfer dieses Betrugs laufen nicht nur Gefahr, den Zugriff auf ihre Konten zu verlieren, sondern setzen sich auch weiterer Ausbeutung aus. Da E-Mails oft als Mittel zur Authentifizierung von Inhalten dienen, können sich Betrüger Zugriff auf verknüpfte Konten und Plattformen verschaffen.

Um die möglichen Auswirkungen zu veranschaulichen, können Cyberkriminelle die Identität von Kontoinhabern auf verschiedenen Plattformen (z. B. E-Mails, soziale Netzwerke, Messaging-Apps) annehmen, um Kredite oder Spenden von Kontakten zu erbitten, Betrügereien zu unterstützen und Malware über bösartige Anhänge oder Links zu verbreiten.

Darüber hinaus können kompromittierende oder vertrauliche Inhalte, die auf Datenspeicherplattformen gespeichert sind, für Erpressungen oder andere illegale Aktivitäten ausgenutzt werden. Kompromittierte Finanzkonten (z. B. Online-Banking, Geldtransfers, E-Commerce, Kryptowährungs-Wallets) können missbraucht werden, um betrügerische Transaktionen oder nicht autorisierte Käufe zu ermöglichen.

Woran erkennt man, dass es sich bei einer E-Mail um einen Betrug oder einen Phishing-Versuch handelt?

Das Erkennen betrügerischer E-Mails oder Phishing-Versuche erfordert eine sorgfältige Prüfung und das Bewusstsein für häufige Anzeichen betrügerischer Aktivitäten. Hier sind mehrere Indikatoren, die Ihnen bei der Identifizierung solcher E-Mails helfen können:

Unerwünschte E-Mails: Seien Sie vorsichtig bei E-Mails von unbekannten oder unerwarteten Absendern, insbesondere wenn Sie vertrauliche Informationen anfordern oder dringende Maßnahmen veranlassen.

Verdächtige Absenderadressen: Überprüfen Sie die E-Mail-Adresse des Absenders auf Inkonsistenzen, Rechtschreibfehler oder Domänen, die geringfügig von legitimen Quellen abweichen. Betrüger verwenden häufig E-Mail-Adressen, die denen seriöser Organisationen nachempfunden sind.

Allgemeine Begrüßungen: Achten Sie auf allgemeine oder unpersönliche Begrüßungen wie „Sehr geehrter Kunde“, anstatt Sie mit Ihrem Namen anzusprechen. Seriöse Organisationen personalisieren ihre Kommunikation in der Regel.

Dringende oder bedrohliche Sprache: Seien Sie vorsichtig bei E-Mails, die ein Gefühl der Dringlichkeit oder Angst hervorrufen, wie z. B. die Androhung einer Kontosperrung, rechtlicher Schritte oder des Verlusts des Zugangs zu Diensten. Betrüger nutzen Drucktaktiken, um ohne sorgfältige Überlegung sofortige Maßnahmen zu veranlassen.

Anfragen nach persönlichen Daten: Vermeiden Sie E-Mails, in denen nach vertraulichen Informationen wie Passwörtern, Kontonummern oder Sozialversicherungsnummern gefragt wird. Seriöse Unternehmen fordern solche Informationen in der Regel nicht per E-Mail an.

Unerwartete Anhänge oder Links: Seien Sie vorsichtig, wenn E-Mails unerwartete Anhänge oder Links enthalten. Bewegen Sie den Mauszeiger über Links, um vor dem Klicken eine Vorschau der URL anzuzeigen, und vermeiden Sie das Herunterladen von Anhängen aus unbekannten Quellen, da diese möglicherweise Malware enthalten.

Schlechte Grammatik- und Rechtschreibfehler: Achten Sie auf die Qualität des Textes in der E-Mail. Betrugs-E-Mails enthalten oft Grammatikfehler, Rechtschreibfehler oder ungeschickte Formulierungen, die auf einen betrügerischen Ursprung hinweisen.

Unaufgeforderte Angebote oder Preise: Seien Sie skeptisch gegenüber E-Mails, die unerwartete Belohnungen, Preise oder Lotteriegewinne versprechen, insbesondere wenn Sie nicht an Wettbewerben oder Werbeaktionen teilgenommen haben.

Bitten um sofortige Zahlung oder Spenden: Seien Sie vorsichtig bei E-Mails mit der Bitte um sofortige Zahlung, Spenden oder Überweisungen, insbesondere wenn Sie darin zu schnellem Handeln oder der Nutzung unkonventioneller Zahlungsmethoden gedrängt werden.